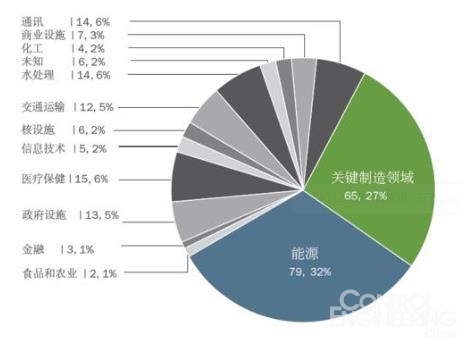

随着“两化”融合的不断深入,传统IT的安全威胁不断涌向,让原本封闭和脆弱的工业雪上加霜。据美国国土安全部下属的工业控制系统网络应急响应小组(ICS-CERT)发布的报告披露,2014年9月至2015年2月期间共发生了245起网络安全事件, 其中的154起影响了关键制造业、能源系统、化工和核设施。这些事件在发生频率、复杂性和严重性上均有不同程度增加,且超过一半属于高级持续性威胁(APT)。尽管企业在安全防护、监控和检测能力上已有所增强,但伴随着攻击行为的集团化、精准性特点越来越显著,可被利用的安全漏洞在过去几年逐年增多,充分了解自身安全风险显得尤为必要。渗透测试作为发现工控系统脆弱性的有效补充手段,可验证安全管理流程和技术防护措施的有效性,增强工业控制系统网络安全性。

图1 ICS-CERT公布的发生在2014年9月到2015年2月期间的网络安全事件

图2 ISA-99/IEC 62443 Purdue模型

尽管ISA-99/IEC 62443等对数据流向进行了规定,但不遵守安全分区和数据流向规则的网络大量存在,多网卡以及允许全网ICMP通讯的情况也非常普遍,外部渗透测试方法依旧可行。

其它可选渗透测试方法

除了上面提到的互联网和相邻连接网络渗透测试方法,其它可考虑的渗透点包括物理安全脆弱性和社会工程学。社会工程学利用了任何安全程序中最薄弱的环节之一:人的因素。技术性社会工程学方法(如钓鱼网站)结合专业的工具可实现最有效的渗透测试,工业控制系统需综合终端防护、入侵检测及加强人员安全意识培训等来防范社会工程学攻击。

测试模拟的真实工业控制网络

在实验室或者测试环境搭建模拟真实生产控制系统的平台,采用相同的设备类型、型号和版本,并尽可能采用真实系统的备份镜像进行测试,采取各项渗透测试手段,尽最大可能发现模拟环境的问题,而无需太关心安全问题。

测试工控设备

取得控制设备操作权限或破坏控制设备是黑客攻击的重要目的。由于前期未进行安全设计,大部分基于IP的工业控制协议都缺乏加密认证机制,很容易被修改、劫持、破坏,甚至造成设备被直接控制。需对工控设备进行安全性和健壮性测试,挖掘其未知安全漏洞。

测试工控服务器和工作站

工控服务器和工作站大部分是Windows系统,且很大一部分为XP等老旧系统。用户由于担心系统兼容性问题,通常不升级补丁,系统长期运行后会积累大量的安全漏洞,也为渗透测试提供了丰富的研究素材。

小结

本文简单介绍了工控系统渗透测试方法,并分析了工业控制系统的特定威胁、攻击行为以及风险点,帮助客户优化安全防护策略,减少安全隐患。